Malware RSA-4096

Malware RSA-4096 - Virus/Spywares - Windows & Software

Marsh Posté le 18-12-2015 à 09:14:33

Merci ![]()

Voici les trois rapports:

http://www.cjoint.com/c/ELshFn2EUNr

http://www.cjoint.com/c/ELsh47ZrVWr

http://www.cjoint.com/c/ELsilPUWixr

Marsh Posté le 18-12-2015 à 12:55:52

Bonjour,

C'est vrai qu'il y a une recrudescence de ranso-cryptoware en ce moment. Penser à bien sauvegarder ses données personnelles sur un disque dur externe (et non connecté en permanence sur le PC), c'est la seule solution pour faire face à ces malwares. En effet, les données cryptées sont irrécupérables !

Les voix de propagations sont les pièces jointes dans les mails, les infections USB, les exploits web, les cracks... d'où la nécessité d'avoir un antivirus bien à jour qui permettra peut-être de bloquer au moins le dropper de l'infection.

En tout cas, Mine anti-personnel, le malware n'est plus présent sur le PC, il reste quelques traces de

PUP. Je t'invite à utiliser ZHPFix pour t'en débarrasser.

Malwarebytes n'a rien trouvé aussi.

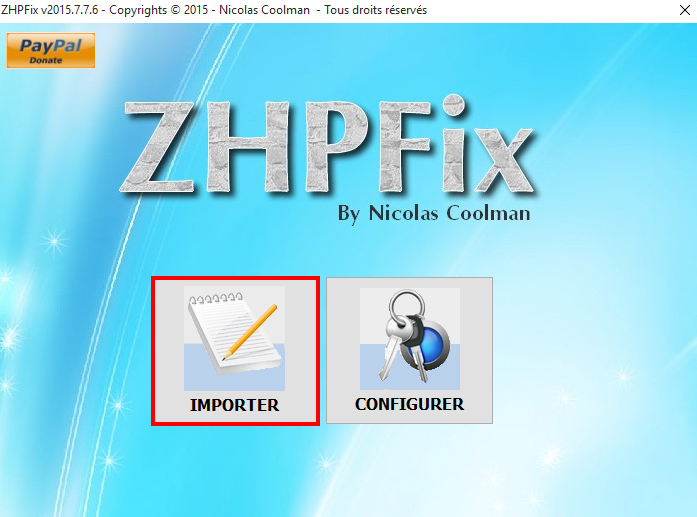

==> ZHPFix

- Télécharger et installer le programme ZHPFix

- Puis, à partir du bureau, lancer le programme en faisant un clic droit de la souris sur son icône (une seringue) et en choisissant "Exécuter en tant qu'administrateur" (pour Windows Vista, 7/8/10).

Attention, ce script suivant a été écrit spécifiquement pour l'ordinateur de Mine anti-personnel, il n'est pas

transposable sur un autre ordinateur.

Le temps de téléchargement du script a été volontairement limité à 4 jours.

- Cliquer sur ce lien http://www.cjoint.com/data3/ELsrjPj2Egt_script.txt

- Sur la page qui s'ouvre, faire un clic droit et choisir Tout sélectionner.

- Puis, refaire un clic droit et choisir Copier.

- Double clic gauche sur l'icône de ZHPFix qui se trouve sur le bureau ou lancer ZHPFix à partir du raccourci sur ModernUI (pour Windows 8).

- Sur La fenêtre qui s'ouvre, cliquer sur IMPORTER.

- Dans la plupart des cas, le script se colle automatiquement dans la zone de script.

- Dans le cas contraire, faire un clic droit de la souris dans la fenêtre de ZHPFix et choisir Coller.

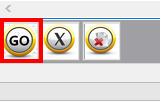

- Cliquer sur Go.

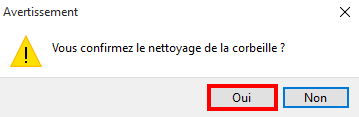

- A la demande, confirmer le nettoyage des données en cliquant sur OUI.

- Patienter le temps du traitement (le traitement peut être long suivant la quantité de données à supprimer).

- ZHPFix va demander si vous souhaiter vider ta corbeille, accepter.

- Un rapport nommé ZHPFixReport.txt sera créé et sauvegardé sur le bureau.

Note: le rapport se trouve aussi à cet emplacement, disque dur C:\ZHP\ZHPFix[R1].txt

- Fermer ZHPFix et redémarrer l'ordinateur (s'il ne redémarre pas de lui-même).

- Héberge le rapport sur www.Cjoint.com, puis copie/colle le lien fourni dans ta prochaine réponse sur le forum.

Message édité par monk521 le 24-01-2016 à 15:41:00

Marsh Posté le 18-12-2015 à 14:37:23

Merci Monk521 ![]()

Je vais faire tout ça.

Certains sites parlent de la possibilité de récupérer les fichiers en utilisant des logiciels de récupération de fichiers ou en utilisant les "shadow copies", par ex ici: https://malwaretips.com/blogs/remov [...] 3-0-virus/

Qu'en penses-tu ?

Marsh Posté le 18-12-2015 à 16:46:35

Ca dépend du cryptoware. Jusqu'à présent, on a pas eu de retour positif quant à l'utilisation de Shadow Explorer, testdik ou Recuva mais à tester... souvent, le programme crypte les fichiers dans la restauration du système ou supprime carrément les points de restauration, ou bien supprime définitivement la copie originale... Il y a quelques cas où des décrypteurs ont été créés spécifiquement par rapport à une clé de chiffrage mais il y a longtemps, maintenant les clés sont de plus en plus sophistiquées.

Marsh Posté le 18-12-2015 à 18:08:13

Il doit te manquer un t sur l'adresse du fichier Monk:

http://www.cjoint.com/data3/ELsl3LoK0ut_script.txt

Pour les shadow copies, les crypto les supprime tous.

il ne faut pas compter dessus.

Message édité par Profil supprimé le 18-12-2015 à 18:08:33

Marsh Posté le 18-12-2015 à 21:42:51

Voilà le rapport: http://www.cjoint.com/c/ELsuHjWLamr

Mais j'ai toujours le fichier du malware qui s'affiche à chaque fois que je redémarre l'ordi.

Marsh Posté le 18-12-2015 à 22:05:16

j'ai fait pas mal de cryptolocker ces derniers jours, ils affichent des fichiers textes un peu partout pour demander de payer.

Les anti-malwares ne détectent pas ces messages, car c'est juste des fichiers textes.

J'ai utilisé le programme autoruns

https://technet.microsoft.com/fr-fr [...] 63902.aspx

Et j'ai supprimé tous les entrées de ces fichiers textes.

Marsh Posté le 18-12-2015 à 22:23:54

Merci

J'ai fait comme tu as dit et ça a marché ![]()

Reste plus qu'à récupérer mes fichiers. ![]()

Marsh Posté le 19-12-2015 à 07:52:43

C'est pas fini, reste plus qu'à faire 2-3 choses.

==> Nettoyage complémentaire :

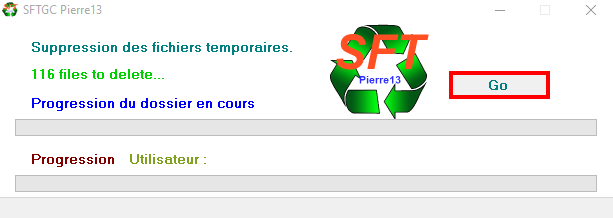

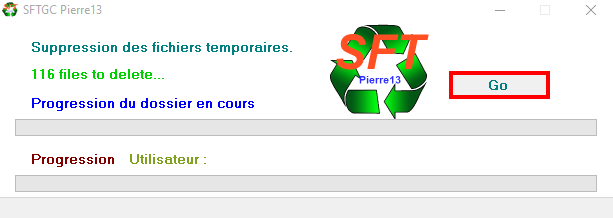

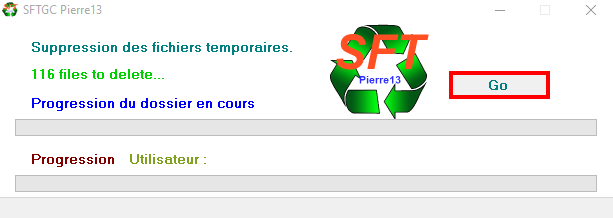

1- SFTGC de Pierre13 – Nettoyage des fichiers temporaires :

- Télécharger SFTGC sur ton bureau

- Lancer le programme en faisant un clic droit de la souris sur l'icône de SFTGC et en choisissant "Exécuter en tant qu'administrateur" (pour Windows Vista, 7/8/10)

- Le logiciel s'initialise puis s'ouvre

- Cliquer alors sur le bouton Go pour supprimer les fichiers temporaires inutiles et attendre la fin du nettoyage

==> Mises à jour de sécurité :

Il est important de mettre à jour tous ses programmes et en particulier le système d'exploitation Windows, les navigateurs internet, Adobe Flash Player, Adobe Reader et Java, ces programmes étant les plus attaqués par les malwares notamment par l'intermédiaire d'exploits (infection automatique par simple visite d'un site web).

L'installation des dernières mises à jour permettent ainsi de sécuriser le PC et de combler les failles par lesquelles les malwares entrent et se développent (pour plus de détails voir plus loin la rubrique "compléments d'informations" ):

1- Vérification et mises à jour du système d'exploitation Windows:

- Pour Windows 10 : appuyer simultanément sur les touches du clavier "Windows et i". Puis se rendre dans Mise à jour et sécurité, Windows Update et cliquer sur Installer les mises à jour si l'option est proposée.

2- Vérification et mises à jour des navigateurs internet :

- Pour Internet Explorer et Microsoft Edge: les mises à jour se font en même temps que celles du système d'exploitation.

- Pour Mozilla : cliquer sur le menu Mozilla représenté par 3 barres (en haut à droite du programme). Cliquez sur le "?", puis “ à propos de Mozilla“.

- Pour Google Chrome : OK !

3- Adobe Reader DC: Non présent sur le PC !

4-Adobe Flash Player : OK.

5- Java : Non présent sur le PC !

==> Quelques conseils de prudence et de vigilance :

- Ne télécharger pas de programmes sur certains sites revendeurs comme 01.net, Softonic, BrotherSoft, ces sites utilisent leur propre installateur et rajoutent pendant l'installation des programmes indésirables LPI/PUP (toolbars, adwares, spywares, hijackers).

- Préférer les téléchargements chez l'éditeur du programme

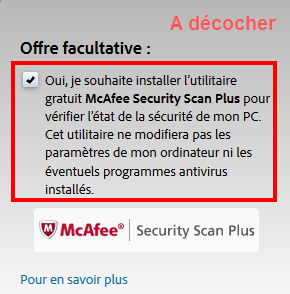

- Lors de l'installation d'un programme, lire attentivement ce que l'on propose, choisir l'installation personnalisée ou avancée et décocher les programmes additionnels inutiles ou cliquer sur Skip (Passer).

- Chercher le vrai lien de téléchargement sur la page d'un site.

- Filtrer les publicités malicieuses (malvertising) qui peuvent installer des malwares à l'aide du programme Adblock Plus.

Pour chaque navigateur internet concerné, copier l'adresse du lien ci dessous (en faisant un clic droit de

la souris + copier l'adresse du lien), ouvrez le navigateur et collez le lien dans la barre d'adresse (clic

droit + coller):

- pour Internet Explorer

- pour Mozilla

- pour Google Chrome

- pour Opéra

- Attention aux fausses mises à jour, plugins et faux codecs qui sont proposés notamment sur des sites de jeux, de streaming ou de charmes, ceux-ci installent aussi des malwares.

- Au niveau des mails et des réseaux sociaux, n'ouvrez pas des pièces jointes et ne cliquer pas sur des liens dans des messages douteux, ceux-ci pourraient être piégés.

- Cracks: refuser de télécharger et d'utiliser illégalement des œuvres protégés par un copyright (non libre de droits). En plus d’être passible de sanctions vis-à-vis de la loi et d'Hadopi, ces œuvres piratées en provenance du réseau du P2P, du Direct Down Load ou par tout autre biais sont la source de la plupart des infections les plus dangereuses.

- Scanner (analyser) régulièrement son PC avec son antivirus résident et vérifier que la base de signatures virales est bien à jour afin de détecter les derniers malwares présents sur le net.

- Vacciner ses supports amovibles externes (clés Usb, disques dur externes, cartes mémoire, Ipod, MP3…) à l'aide du programme UsbFix car beaucoup d'infections se propagent par ce biais.

- Sauvegarder sur un disque dur externe vos données personnelles (documents, images, vidéo, musiques) au cas où une panne sérieuse arriverait et empêcherait le PC de redémarrer, ou qu'un malware supprime ou crypte de façon irréversible ces données (sauvegarder sur un disque dur externe non connecté en permanence au PC).

==> Complément d'informations :

- Stop les publicités intempestives adwares et programmes parasites de Malekal.

- Pourquoi mettre à jour son PC contre les failles de sécurité Comment ça marche.net.

- Les risques sécuritaires du P2P Libellules.ch

- Sécuriser son ordinateur et connaitre les menaces de Malekal.

==> Jeu : tester votre capacité à éviter les logiciels indésirables PUP/LPI.

- Télécharger et lancer Adware Prevention de Guigui0001. Laissez-vous guider.

Note: ce programme pédagogique ne représente évidemment aucun danger. ![]()

Google Chrome peut bloquer le téléchargement, autorisez-le.

Bon surf et bonne journée. ![]()

Marsh Posté le 19-12-2015 à 19:11:11

Voici un lien pour en savoir plus de les trojan-encoder

http://antifraud.drweb.fr/encryption_trojs/

---------------

L'informatique ça évolue très vite ou pas.

Marsh Posté le 21-12-2015 à 12:19:39

J'ai fait le scan avec SFTGC. Pas publié le rapport puisque tu ne le demandes pas.

Merci à toi Monk ![]()

Marsh Posté le 24-01-2016 à 14:00:34

Bonjour,

mon ordinateur aussi vient d’être infecté par RSA4096 et tous les fichiers sont criptés, j'ai essayé de le supprimer avec Malawarebytes et HitmanPro mais quand je allume l'ordi j'ai à nouveau les messages de RSA qui apparaissent...

SFGT peut etre utilisé pour Windows XP?

Merci pour vos reponses ...

Marsh Posté le 24-01-2016 à 14:21:24

Bonjour,

On va commencer par supprimer le ranso-crypteur.

![]() Tous les rapports demandés doivent être postés sur le forum sous la forme d'un lien.

Tous les rapports demandés doivent être postés sur le forum sous la forme d'un lien.

Comment créer et poster le lien d'un rapport :

- Se rendre sur le site http://www.cjoint.com/

- Cliquer sur le bouton Parcourir, sélectionner le rapport demandé et valider par Ouvrir.

- Puis, en bas de la page du site Cjoint, cliquer sur Créer le lien Cjoint.

- Faire un clic droit avec la souris sur le lien créé qui apparaît sous cette forme http://cjoint.co/Exemple et sélectionner l'option copier l'adresse du lien.

- Coller ce lien (à l'aide du clic droit) dans ta prochaine réponse sur le forum.

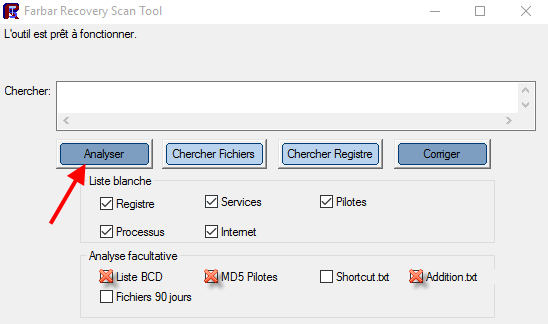

==> Farbar Recovery Scanner Tool (FRST):

- Télécharge Farbar Recovery Scanner Tool. Choisir la version 32 ou 64 bits selon son système d'exploitation.

Note: le programme est enregistré par défaut dans la rubrique Téléchargements de l'explorateur de

fichiers

- Copier le fichier FRST.exe et le coller sur le bureau et pas ailleurs.

- Fermer tous les programmes ouverts.

- Lancer FRST en faisant un clic droit de la souris sur l'icône du programme, puis "Exécuter en tant qu'administrateur".

- Le programme met à jour sa base de donnée.

- Sous "Analyse facultative", cocher les cases suivantes :

- Addition.txt

- MD5 pilotes

- Liste BCD

- Cliquer sur Analyser

- Une fois le scan terminé, 2 rapports sont créés sur le bureau FRST.txt et Addition.txt.

- Héberge les 2 rapports sur www.Cjoint.com, puis copie/colle les liens fournis dans ta prochaine réponse sur le forum.

Message édité par monk521 le 24-01-2016 à 14:22:24

Marsh Posté le 26-01-2016 à 22:54:24

Bonsoir à tous,

Je viens de subir la même attaque! J'ai étudié les messages précédents et j'ai édité un rapport à l'aide de ZHPDiag puis j'ai crée un lien cjoint.com que voici:http://www.cjoint.com/c/FAAvVJCRFyl

Par contre après, je ne sais pas trop quoi faire!

Si une âme charitable pouvait venir à mon secours, je serai le plus heureux des hommes!

Un grand merci par avance!

Marsh Posté le 27-01-2016 à 08:30:14

Bonjour,

Les attaques des ranso-crypteur comme Teslacrypt RSA-4096 sont toujours aussi nombreuses. Il n'y a pas pour l'instant d'outils pour les contrer à l'exception de BitDefender qui possède un module anti ransomware ou de Malwarebytes qui est en train de mettre au point Malwarebytes anti-ransomware (en béta pour l'instant), le but étant de bloquer dès le départ l'installation du malware. Espérons que tous les antivirus fassent la même dans l'avenir...

Cela dit, on peut toujours supprimer le programme avec le script qui suit mais il n'y a pas de solution pour récupérer les fichiers cryptés.

La seule parade pour l'instant est de faire des sauvegardes sur un disque dur externe qui sera non connecté en permanence sur le PC.

Ces malwares se propagent par les mails (pièces jointes) et par les sites web malicieux piégés par des exploits, d'où la nécessité de bien faire les mises à jours des programmes dits sensibles comme expliqué précédemment sur cette page du forum.

On commence la désinfection.

Dans un premier temps, tu as 2 antivirus installés, Avast et McAfee, un seul suffit, le PC est ralenti et tu risques de créer des dysfonctionnements sur le PC. Je pense que tu vas garder Avast aussi je te joins le désinstallateur de McAfee.

https://drive.google.com/open?id=0B [...] ThMeURqVEk

==> ZHPFix

- Télécharger et installer le programme ZHPFix

- Puis, à partir du bureau, lancer le programme en faisant un clic droit de la souris sur son icône (une seringue) et en choisissant "Exécuter en tant qu'administrateur" (pour Windows Vista, 7/8/10).

Attention, le script qui suit a été écrit spécifiquement pour l'ordinateur delanding gear, il n'est pas

transposable sur un autre ordinateur.

Le temps de téléchargement du script a été volontairement limité à 4 jours.

- Cliquer sur ce lien http://www.cjoint.com/data3/FABhEexzAKo_script.txt

- Sur la page qui s'ouvre, faire un clic droit et choisir Tout sélectionner.

- Puis, refaire un clic droit et choisir Copier.

- Retourner sur ZHPFix et cliquer sur IMPORTER.

- Dans la plupart des cas, le script se colle automatiquement dans la zone de script.

- Dans le cas contraire, faire un clic droit de la souris dans la fenêtre de ZHPFix et choisir Coller.

- Cliquer sur Go.

- A la demande, confirmer le nettoyage des données en cliquant sur OUI.

- Patienter le temps du traitement (le traitement peut être long suivant la quantité de données à supprimer).

- ZHPFix va demander si vous souhaiter vider ta corbeille, accepter.

- Un rapport nommé ZHPFixReport.txt sera créé et sauvegardé sur le bureau.

Note: le rapport se trouve aussi à cet emplacement,

Disque local C:\Utilisateurs\mon nom\AppData\Roaming\ZHP\ZHPFix[R1].txt

- Fermer ZHPFix et redémarrer l'ordinateur (s'il ne redémarre pas de lui-même).

- Héberge le rapport sur www.Cjoint.com, puis copie/colle le lien fourni dans ta prochaine réponse sur le forum.

Message édité par monk521 le 29-02-2016 à 12:49:05

Marsh Posté le 27-01-2016 à 12:48:18

Merci beaucoup Monk. Voici le lien Cjoint: http://www.cjoint.com/c/FABlUM5fypl

Marsh Posté le 27-01-2016 à 12:52:57

OK. On va faire une vérification supplémentaire parce que je ne suis pas sûr que ZHPFix ait tout supprimé.

Aussi, applique FRST comme expliqué plus haut dans cette page.

Marsh Posté le 27-01-2016 à 17:09:40

Ok Monk, j'ai fais la vérif avec FRST. Voici les liens Cjoint:http://www.cjoint.com/c/FABqgtkrxAl http://www.cjoint.com/c/FABqiWnFDyl

Marsh Posté le 27-01-2016 à 17:50:51

Le PC n'est plus infecté par la bestiole, c'est Ok.

Il reste 2-3 choses à nettoyer.

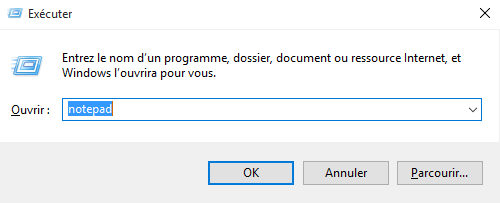

==> FRST Correction

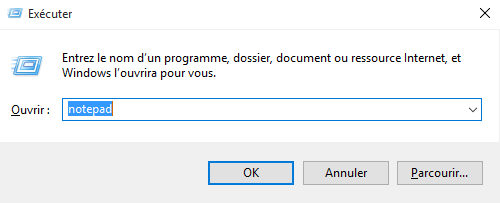

- Appuyer simultanément sur les touches du clavier Windows et r.

- Une fenêtre va s'ouvrir. Ecrire: notepad

- Cliquer sur OK.

Note: Le bloc-notes va s'ouvrir.

- Copier toutes les lignes en gras ci dessous:

Note: pour copier toutes les lignes, griser de haut en bas les lignes en gras en restant appuyer sur le clic

gauche de la souris. Puis faire un clic droit de la souris et choisir Copier.

CloseProcesses:

Cmd: Del C:\help_recover_instructions+hcu.txt /s

Cmd: Del C:\help_recover_instructions+hcu.html /s

SearchScopes: HKU\S-1-5-21-2723441794-508947403-3206202130-1000 -> DefaultScope {55C92924-C5BE-4748-A05C-0889C1AE2ADD} URL =

SearchScopes: HKU\S-1-5-21-2723441794-508947403-3206202130-1000 -> {55C92924-C5BE-4748-A05C-0889C1AE2ADD} URL =

Filter: application/x-mfe-ipt - {3EF5086B-5478-4598-A054-786C45D75692} - Pas de fichier

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\McAfee

C:\windows\Tasks\help_recover_instructions+hcu.html

C:\windows\Tasks\help_recover_instructions+hcu.txt

C:\Users\user\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\help_recover_instructions+hcu.html

C:\Users\user\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\help_recover_instructions+hcu.txt

C:\Users\user\Downloads\cacaoweb (1).exe

C:\Users\user\Downloads\cacaoweb.exe

C:\Users\user\Downloads\SoftonicDownloader_pour_vso-downloader.exe

C:\ProgramData\DP45977C.lfl

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\MCODS => ""=""

- Retourner dans le bloc-notes et coller les lignes copiées (clic droit + Coller).

- Cliquer sur la rubrique Fichier du bloc-notes, puis Enregistrer sous ..., nommer le rapport fixlist et l'enregistrer sur le bureau.

- A partir du bureau, lancer FRST par un clic droit de la souris, puis "Exécuter en tant qu'administrateur".

- Cliquer sur Corriger

Note : Patienter le temps de la suppression. Cliquer sur OK pour faire redémarrer le PC.

- Une fois le PC redémarré, un rapport Fixlog.txt se trouve sur le bureau.

- Héberge ce rapport sur www.Cjoint.com, puis copie/colle le lien fourni dans ta prochaine réponse sur le forum.

Message édité par monk521 le 27-01-2016 à 17:51:06

Marsh Posté le 27-01-2016 à 18:10:33

Ok j'ai fais la manip. Voici le lien:http://www.cjoint.com/c/FABrjgQFmDl

Marsh Posté le 27-01-2016 à 18:43:34

A part les fichiers cryptés, le PC se comporte très bien! Je vais essayer de faire une restaure à partir d'une sauvegarde antérieure au problème.

En tout cas, merci beaucoup pour ton aide. ![]()

Marsh Posté le 27-01-2016 à 18:48:25

Alors utilise Shadow Explorer pour les documents mais ça m'étonnerait que la restauration du système résolve le problème.

Je te joins la finalisation de la maintenance malware.

==> Mises à jour de sécurité :

Il est important de mettre à jour tous ses programmes et en particulier le système d'exploitation Windows, les navigateurs internet, Adobe Flash Player, Adobe Reader et Java, ces programmes étant les plus attaqués par les malwares notamment par l'intermédiaire d'exploits (infection automatique).

L'installation des dernières mises à jour permettent ainsi de sécuriser le PC et de combler les failles par lesquelles les malwares entrent et se développent (pour plus de détails voir plus loin la rubrique "compléments d'informations" ):

1- Vérification et mises à jour du système d'exploitation Windows:

- Pour Windows Vista, 7 et 8 : se rendre dans le Panneau de configuration\Système et sécurité\Windows Update\ et sélectionner Rechercher des mises à jour.

2- Vérification et mises à jour des navigateurs internet :

- Pour Internet Explorer et Microsoft Edge: les mises à jour se font en même temps que celles du système d'exploitation.

- Pour Mozilla : cliquer sur le menu Mozilla représenté par 3 barres (en haut à droite du programme). Cliquez sur "?", puis “ à propos de Mozilla“.

- Pour Google Chrome : cliquer sur le menu Chrome représenté par 3 barres (en haut à droite), puis “ à propos de Google Chrome ".

3- Adobe Reader DC: N'est pas à jour, c'est une faille de sécurité importante.

- Désinstaller la version actuelle via le panneau de configuration / Programmes / Désinstaller un programme.

- Télécharger et installer la nouvelle version d'Adobe Reader => Site Adobe Reader

Ne pas oublier avant le téléchargement de décocher la case proposant le sponsor McAfee dans les offres facultatives, ce programme ne sert à rien.

4- Adobe Flash Player : OK.

5- Java : non présent sur le PC.

==> Nettoyage complémentaire :

1- SFTGC de Pierre13 – Nettoyage des fichiers temporaires :

- Télécharger SFTGC sur ton bureau

- Lancer le programme en faisant un clic droit de la souris sur l'icône de SFTGC et en choisissant "Exécuter en tant qu'administrateur" (pour Windows Vista, 7/8/10).

- Le logiciel s'initialise puis s'ouvre.

- Cliquer alors sur le bouton Go pour supprimer les fichiers temporaires inutiles et attendre la fin du nettoyage.

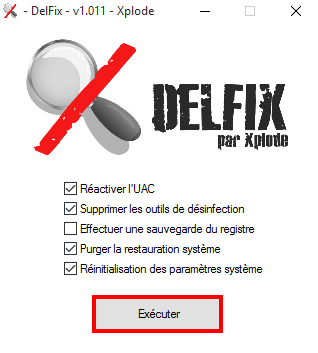

2- DelFix de Xplode

Cet outil va permettre d'une part de supprimer tous les outils de désinfection utilisés lors du nettoyage de

l'ordinateur et d'autre part de purger la restauration système. La purge de la restauration système est importante, elle permet de supprimer tous les points de restauration potentiellement infectés et de créer un nouveau point de restauration exempt de nuisible.

- Télécharger DelFix de Xplode sur le bureau.

- Lancer le programme en faisant un clic droit de la souris sur l'icône de DelFix et en choisissant "Exécuter en tant qu'administrateur" (pour Windows Vista, 7/8/10).

- Cocher toutes les cases sauf celle de la restauration du système.

- Cliquer sur Exécuter.

Bonne soirée. ![]()

Message édité par monk521 le 27-01-2016 à 19:14:23

Marsh Posté le 17-02-2016 à 18:52:40

Bonjour,

J'ai le même problème, mon ordinateur est complétement infecté du virus RSA, pouvez vous m'aider à l'éradiquer ?

Merci d'avance !

Marsh Posté le 17-02-2016 à 18:55:40

Bonjour,

Oui, appliquer le programme FRST comme expliqué plus haut. Je peux vous débarrasser de ce malware mais on ne peut pas récupérer vos documents qui ont été cryptés, du moins pour le moment. Garder ces documents sous le coude au cas où on trouve un jour comment les décrypter.

Marsh Posté le 17-02-2016 à 20:17:09

Merci de prendre du temps pour m'aider ![]()

Voici les deux liens que j'ai pu générer après analyse par le programme FRST :

http://www.cjoint.com/c/FBrtnsTsWGz

http://www.cjoint.com/c/FBrtp4rfUVz

Marsh Posté le 17-02-2016 à 20:50:13

Merci d'appliquer ce qui suit. Il faudra installer un antivirus après cela.

==> FRST Correction

- Appuyer simultanément sur les touches du clavier Windows et r.

- Une fenêtre va s'ouvrir. Ecrire: notepad

- Cliquer sur OK.

Note: Le bloc-notes va s'ouvrir.

- Copier toutes les lignes en gras ci dessous:

Note: pour copier toutes les lignes, griser de haut en bas les lignes en gras en restant appuyer sur le clic

gauche de la souris. Puis faire un clic droit de la souris et choisir Copier.

CloseProcesses:

CreateRestorePoint:

CMD: Del C:\RECOVER+kgamp.HTM /s

CMD: Del C:\RECOVER+kgamp.PNG /s

CMD: Del C:\RECOVER+kgamp.TXT /s

CMD: Del C:\RECOVER+ioghx.HTM /s

CMD: Del C:\RECOVER+ioghx.PNG /s

CMD: Del C:\RECOVER+ioghx.TXT /s

CMD: Del C:\RECOVER+lolsf.HTM /s

CMD: Del C:\RECOVER+lolsf.PNG /s

CMD: Del C:\RECOVER+lolsf.TXT /s

CMD: Del C:\RECOVER+tkgra.HTM /s

CMD: Del C:\RECOVER+tkgra.PNG /s

CMD: Del C:\RECOVER+tkgra.TXT /s

CMD: Del C:\RECOVER+fuuwo.HTM /s

CMD: Del C:\RECOVER+fuuwo.PNG /s

CMD: Del C:\RECOVER+fuuwo.TXT /s

CMD: Del C:\RECOVER+jidsf.HTM /s

CMD: Del C:\RECOVER+jidsf.TXT /s

CMD: Del C:\RECOVER+jidsf.PNG /s

CMD: Del C:\_H_e_l_p_RECOVER_INSTRUCTIONS.PNG /s

CMD: Del C:\_H_e_l_p_RECOVER_INSTRUCTIONS.HTM /s

CMD: Del C:\_H_e_l_p_RECOVER_INSTRUCTIONS.TXT /s

C:\Users\utilisateur\Documents\recover_file_xheyajttf.txt

C:\Users\utilisateur\Documents\recover_file_yxsacmese.txt

S2 SpyHunter 4 Service; C:\Program Files\Enigma Software Group\SpyHunter\SH4Service.exe [1042304 2016-02-14] (Enigma Software Group USA, LLC.)

C:\Program Files\Enigma Software Group

S3 esgiguard; C:\Program Files\Enigma Software Group\SpyHunter\esgiguard.sys [15920 2016-02-14] (Enigma Software Group USA, LLC.)

S3 EsgScanner; C:\Windows\System32\DRIVERS\EsgScanner.sys [22704 2016-02-14] ()

C:\Windows\System32\DRIVERS\EsgScanner.sys

C:\sh4ldr

C:\Windows\System32\Tasks\SpyHunter4Startup

C:\Users\utilisateur\Desktop\SpyHunter.lnk

C:\Program Files (x86)\Software

C:\Users\utilisateur\AppData\Local\{A407A3B0-842F-4A2D-8DD0-8F9443155750}

C:\ProgramData\McAfee

C:\Users\Default\AppData\Local\Duuqu

C:\Users\Default User\AppData\Local\Duuqu

C:\Users\utilisateur\AppData\Local\Temp\BunndleOfferManager.dll

Task: {BD0D3243-6B17-4C51-8D44-D308D452D29E} - System32\Tasks\SpyHunter4Startup => C:\Program Files\Enigma Software Group\SpyHunter\Spyhunter4.exe [2016-02-14] (Enigma Software Group USA, LLC.)

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\mcmscsvc => ""="Service"

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\MCODS => ""="Service"

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\mcmscsvc => ""="Service"

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\MCODS => ""="Service"

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\MpfService => ""="Service"

- Retourner dans le bloc-notes et coller les lignes copiées (clic droit + Coller).

- Cliquer sur la rubrique Fichier du bloc-notes, puis Enregistrer sous ..., nommer le rapport fixlist et l'enregistrer sur le bureau.

- A partir du bureau, lancer FRST par un clic droit de la souris, puis "Exécuter en tant qu'administrateur".

- Cliquer sur Corriger

Note : Patienter le temps de la suppression. Cliquer sur OK pour faire redémarrer le PC.

- Une fois le PC redémarré, un rapport Fixlog.txt se trouve sur le bureau.

- Héberge ce rapport sur www.Cjoint.com, puis copie/colle le lien fourni dans ta prochaine réponse sur le forum.

Message édité par monk521 le 17-02-2016 à 21:12:59

Marsh Posté le 17-02-2016 à 21:14:56

Quel antivirus me conseillez vous d'installer ? Quand dois-je l'installer ?

Voici le lien du rapport fixlog ![]() : http://www.cjoint.com/c/FBruh3U8KLz

: http://www.cjoint.com/c/FBruh3U8KLz

Marsh Posté le 18-02-2016 à 08:21:45

Pourriez-vous reprendre l'étape précédente et me refournir le rapport de suppression.

Vous pouvez installer l'antivirus que vous voulez. Les solutions payantes offrent des services plus larges mais vous pouvez installer aussi un antivirus gratuit qui permet une bonne protection.

Ex: Avast ou Avira

Marsh Posté le 18-02-2016 à 17:51:28

J'ai refait l'étape de correction mais la correction est en cours depuis ce matin, elle ne s'arrête pas, c'est normal ? Alors qu'hier, cela avait même pas pris 5min ...

Marsh Posté le 18-02-2016 à 18:11:59

Il fallait que je dise ca pour que ca soit bon ![]()

Par contre sur cjoint, ca me dit que le fichier est trop volumineux ![]()

Il ne semble plus y avoir de documents "recover" sur mon ordinateur ..

Il n'y a vraiment aucune solution à essayer pour decrypter les fichiers ?

Marsh Posté le 18-02-2016 à 18:15:19

OK, tant pis pour le rapport, je sais qu'il est gros.

Non, pas de solution pour le moment pour le décryptage. ![]()

On fait le point : comment se comporte le PC ?

Marsh Posté le 18-02-2016 à 18:21:37

Arf c'est bête ! ^^

Merci beaucoup en tout cas !

L'ordinateur se comporte bien, il n'y a plus de page qui s'affiche quand je l'allume ni quand je vais sur internet ! comment etre sur qu'il n'y a plus aucune trace ?

Marsh Posté le 18-02-2016 à 18:28:20

Il n' y plus de trace du malware, pas de problème. Il peut rester encore des fichier Recover mais ce sont des fichiers textes qui sont inoffensifs.

![]()

Je t'invite à finaliser la maintenance malware et penser à installer un antivirus.

==> Quelques conseils de prudence et de vigilance :

- Ne télécharger pas de programmes sur des sites douteux et sur certains sites revendeurs comme 01.net, Softonic, BrotherSoft, ces sites utilisent leur propre installateur et rajoutent pendant l'installation des programmes indésirables LPI/PUP (toolbars, adwares, spywares, hijackers).

- Préférer les téléchargements chez l'éditeur du programme (le site officiel).

- Lors de l'installation d'un programme, lire attentivement ce qui est proposé, choisir l'installation personnalisée ou avancée et décocher les programmes additionnels inutiles ou cliquer sur Skip (Passer).

- Filtrer les publicités malicieuses (malvertising) qui peuvent installer des malwares à l'aide du programme Adblock Plus.

Pour chaque navigateur internet concerné, copier l'adresse du lien qui se trouve ci-dessous (en faisant un

clic droit de la souris + copier l'adresse du lien), ouvrez le navigateur et collez le lien dans la barre

d'adresse (clic droit + coller). Installer ensuite Adblock Plus.

- pour Internet Explorer

- pour Mozilla

- pour Google Chrome

- pour Opéra

- Attention aux fausses mises à jour, plugins et faux codecs qui sont proposés notamment sur des sites de jeux, de streaming ou de charmes, ceux-ci installent aussi des malwares.

- Au niveau des mails et des réseaux sociaux, n'ouvrez pas des pièces jointes et ne cliquer pas sur des liens dans des messages douteux, ceux-ci pourraient être piégés.

- Cracks: refuser de télécharger et d'utiliser illégalement des œuvres protégés par un copyright (non libre de droits). En plus d’être passible de sanctions vis-à-vis de la loi et d'Hadopi, ces œuvres piratées en provenance du réseau du P2P, du Direct Down Load ou par tout autre biais sont la source des infections les plus dangereuses.

- Scanner (analyser) régulièrement son PC avec son antivirus résident et vérifier que la base de signatures virales est bien à jour afin de détecter les derniers malwares présents sur le net.

- Vacciner ses supports amovibles externes (clés Usb, disques dur externes, cartes mémoire, Ipod, MP3…) à l'aide du programme UsbFix car beaucoup d'infections se propagent par ce biais.

- Sauvegarder sur un disque dur externe vos données personnelles (documents, images, vidéo, musiques) au cas où une panne sérieuse arriverait et empêcherait le PC de redémarrer, ou qu'un malware supprime ou crypte de façon irréversible ces données (sauvegarder sur un disque dur externe non connecté en permanence au PC).

==> Mises à jour de sécurité :

Il est important de mettre à jour tous ses programmes et en particulier le système d'exploitation Windows, les navigateurs internet, Adobe Flash Player, Adobe Reader et Java, ces programmes étant les plus attaqués par des exploits qui installent automatiquement des malwares (infection dés la simple visite d'un site web, ouverture d'une pièce jointe, d'un lien,...).

L'installation des dernières mises à jour permettent ainsi de sécuriser le PC et de combler les failles par lesquelles les malwares entrent et se développent (explications détaillées dans la rubrique Compléments d'informations).

1- Vérification et mises à jour du système d'exploitation Windows:

- Pour Windows Vista, 7 et 8 : se rendre dans le Panneau de configuration\Système et sécurité\Windows Update\ et sélectionner Rechercher des mises à jour.

2- Vérification et mises à jour des navigateurs internet :

- Pour Internet Explorer et Microsoft Edge: les mises à jour se font en même temps que celles du système d'exploitation.

- Pour Mozilla : cliquer sur le menu Mozilla représenté par 3 barres (en haut à droite du programme). Cliquez sur "?", puis “ à propos de Mozilla“.

- Pour Google Chrome : cliquer sur le menu Chrome représenté par 3 barres (en haut à droite), puis “ à propos de Google Chrome ".

3- Adobe Reader DC: OK !

4- Adobe Flash Player : OK !

5- Java : la version de java installée sur ton ordinateur n'est pas à jour:

- Désinstaller l'ancienne ou les anciennes versions de Java via le panneau de configuration / Programmes / Désinstaller un programme.

- Télécharger et installer la nouvelle version => site de java (cliquer sur téléchargement gratuit de java).

Pendant l'installation du programme, décocher la case proposant Yahoo.

==> Nettoyage complémentaire :

1- SFTGC de Pierre13 – Nettoyage des fichiers temporaires :

- Télécharger SFTGC sur ton bureau

- Lancer le programme en faisant un clic droit de la souris sur l'icône de SFTGC et en choisissant "Exécuter en tant qu'administrateur" (pour Windows Vista, 7/8/10).

- Le logiciel s'initialise puis s'ouvre.

- Cliquer alors sur le bouton Go pour supprimer les fichiers temporaires inutiles et attendre la fin du nettoyage.

2- DelFix de Xplode

Cet outil va permettre d'une part de supprimer tous les outils de désinfection utilisés lors du nettoyage de

l'ordinateur et d'autre part de purger la restauration système. La purge de la restauration système est importante, elle permet de supprimer tous les points de restauration potentiellement infectés et de créer un nouveau point de restauration exempt de nuisible.

- Télécharger DelFix de Xplode sur le bureau.

- Lancer le programme en faisant un clic droit de la souris sur l'icône de DelFix et en choisissant "Exécuter en tant qu'administrateur" (pour Windows Vista, 7/8/10).

- Cocher toutes les cases comme indiquer sur l'image ci dessous.

- Cliquer sur Exécuter.

==> Jeu : tester votre capacité à éviter les logiciels indésirables PUP/LPI

- Comment ne pas installer de logiciel indésirables sur le PC (adwares, spywares, rogues, barres d'outils ou hijackers).

- Télécharger et lancer Adware Prevention de Guigui0001. Laissez-vous guider.

Note: ce programme pédagogique ne représente évidemment aucun danger. ![]()

Google Chrome peut bloquer le téléchargement, autorisez-le.

==> Complément d'informations :

- Stop les publicités intempestives adwares et programmes parasites de Malekal.

- Pourquoi mettre à jour son PC contre les failles de sécurité Comment ça marche.net.

- Les risques sécuritaires du P2P Libellules.ch

- Sécuriser son ordinateur et connaitre les menaces de Malekal.

Bonne soirée. ![]()

Marsh Posté le 18-02-2016 à 18:36:35

Ca marche ! ![]() je fais ça de ce pas alors !

je fais ça de ce pas alors !

Merci beaucoup de ton aide si précieuse et bonne soirée ![]()

Sujets relatifs:

- Suspicion de virus ou malware windows 10

- Serpens Malware

- Malware "ads by serpens"

- [RESOLU] Win7 comportement suspect.

- Malware Chedot

- Malware et virus a gogo

- Infecté par un MAlware "EnormouSales"

- Navigateurs infecté Malware/Hijacker?

- Ben oui, encore le Malware gangnamgame.net !

- Malware publicité ams.admx.com :( [help]

Marsh Posté le 17-12-2015 à 20:43:37

Mon ordi a chopé un sale truc: je crois que c'est un malware : le logiciel crypte mes fichiers perso avec une clé RSA-4096 et veut m'extorquer de l'argent pour la clé qui libérera les fichiers. J'ai passé un coup de Malwarebytes antimalware, qui a bien identifié le truc je crois, mais le problème persiste.

Quelqu'un a une idée ?