Virus RSA4096

Virus RSA4096 - Virus/Spywares - Windows & Software

Marsh Posté le 18-05-2016 à 14:25:44

Bonjour,

| Citation : Dois-je suivre la procédure déjà proposé dans d'autres topic pour le même virus? |

Oui, il faut désinfecter le PC avec les programmes qui suivent (voir la partie désinfection plus bas).

| Citation : Est-ce-que je peux récupérer mes fichiers cryptés? |

Il y a quelques progrès qui se font actuellement notamment au niveau de décrypteurs, tout dépend de la version du cryptoware et s'il a bien "fonctionné" ou pas. Cela dit, les chances de décryptage sont minces, la bataille est loin d'être gagnée.

http://www.generation-nt.com/crypt [...] 28815.html

Certains crypto-ransomwares ont été mal conçus ou n'ont pas supprimés les copies originales, ou selon les versions, des décrypteurs peuvent être utilisées comme par exemple RannohDecryptor de Kaspersky pour le ransomware CRYPTXXX (cliquer sur "Comment réparer un système infecté" ), ou Emisoft Decrypter pour Xorist. Pour que ces programmes puissent décrypter tous les fichiers sur le PC, il faut une copie originale d'un fichier qui n'a pas été chiffrée.

Il peut être intéressant aussi d'identifier le ransomware qui a infecté le PC avec ID-Ransomware. A partir cette info, on recherche sur le net un décrypteur adéquate.

Tu peux essayer également ShadowExplorer si les copies originales non pas été supprimées en même temps que les points de restauration du système ou un programme de récupération de données comme PhotoRec.

Je t'invite aussi à lire le topic dédié à ce sujet pour d'autres renseignements.

http://forum.hardware.fr/hfr/Windo [...] 3106_1.htm

Pour la désinfection, utiliser FRST...

![]() Information : tous les rapports demandés doivent être postés sur le forum sous la forme d'un lien.

Information : tous les rapports demandés doivent être postés sur le forum sous la forme d'un lien.

Comment créer et poster le lien d'un rapport ?

- Se rendre sur le site http://www.cjoint.com/

- Cliquer sur le bouton Parcourir, sélectionner le rapport demandé et valider par Ouvrir.

- Puis, en bas de la page du site Cjoint, cliquer sur Créer le lien Cjoint.

- Faire un clic droit avec la souris sur le lien créé qui apparaît sous cette forme http://cjoint.co/Exemple et sélectionner l'option copier l'adresse du lien.

- Coller ce lien (à l'aide du clic droit) dans ta prochaine réponse sur le forum.

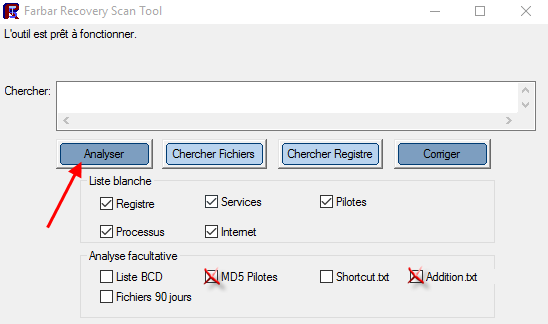

==> Farbar Recovery Scanner Tool (FRST) de Fabar:

Vous pouvez suivre le tutoriel ci-dessous ou bien le tutoriel plus détaillé en cliquant sur ce lien.

- Télécharger Farbar Recovery Scanner Tool. Choisir la version 32 ou 64 bits selon son système d'exploitation.

Note: le programme est enregistré par défaut dans la rubrique Téléchargements de l'Explorateur de

fichiers de Windows

- Copier le fichier FRST ou FRST64 et le coller sur le Bureau et pas ailleurs.

(on peut aussi trouver la rubrique Bureau dans l'Explorateur de fichiers).

- Puis, à partir du Bureau, faire un clic droit de la souris sur l'icône de FRST ou FRST64 et choisir "Exécuter en tant qu'administrateur".

- Le programme met à jour sa base de données.

- Sous "Analyse facultative", cocher les cases suivantes :

- Addition.txt

- MD5 pilotes

- Cliquer sur Analyser

- Une fois le scan terminé, 2 rapports sont créés sur le Bureau, soit les rapports FRST.txt et Addition.txt.

- Héberger ces 2 rapports sur le site www.Cjoint.com, puis copier/coller les liens fournis dans ta prochaine réponse sur le forum.

Message édité par monk521 le 18-05-2016 à 16:09:10

Marsh Posté le 18-05-2016 à 19:01:43

Génial, merci pour a rapidité!!

Voici les deux liens:

http://www.cjoint.com/c/FEsrbvkD18h

http://www.cjoint.com/c/FEsq7l0RqJh

Marsh Posté le 18-05-2016 à 21:51:45

Monk, Tu as testé le site id-ransomware, ca marche bien ?

Marsh Posté le 19-05-2016 à 09:10:38

Oui, je l'ai testé 1 fois et le site identifie bien le cryptoware. Tout dépend si le malware est répertorié dans la base de données du site.

Parfois, il donne plusieurs résultats pour les malwares ayant la même signature numérique. Il donne même des solutions de décryptages mais ça n'a pas abouti dans mon cas.

Marsh Posté le 21-05-2016 à 22:50:01

Mince, j'avais pas vu les réponses!

Oui j'écris du Pérou, j'habite là-bas et les forums en espagnol c'est pas encore trop ça!

Du coup Monk521 qu'est-ce-que tu penses que je dois faire...

Marsh Posté le 22-05-2016 à 07:45:54

Hola,

On poursuit le nettoyage.

==> FRST Correction :

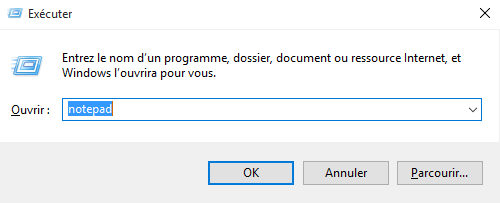

- Appuyer sur les touches du clavier Windows et r.

- Dans la fenêtre, écrire: notepad

- Cliquer sur OK.

- Le bloc-notes s'ouvre.

- Puis, copier toutes les lignes en gras ci dessous:

Note: pour copier toutes les lignes, griser de haut en bas les lignes en gras en restant appuyer sur le clic

gauche de la souris. Puis faire un clic droit de la souris et choisir Copier.

CloseProcesses:

CreateRestorePoint:

Cmd: del C:\*18EFC929B9ECB*.* /s/f/q

Cmd: del %temp% /s/f/q

Cmd: dir C:\WINDOWS\%LOCALAPPDATA% /s

Startup: C:\Users\mikael mau\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\18EFC929B9ECB.lnk [1899-12-30]

ShortcutTarget: 18EFC929B9ECB.lnk -> C:\ProgramData\18EFC929B9EC.bmp ()

Startup: C:\Users\mikael mau\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\18EFC929B9ECH.lnk [1899-12-30]

C:\ProgramData\18EFC929B9EC.bmp

ShortcutTarget: 18EFC929B9ECH.lnk -> C:\ProgramData\18EFC929B9EC.html ()

C:\ProgramData\18EFC929B9EC.html

HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = about:blank

HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Start Page = about:blank

HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL =

HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Page_URL =

HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL =

HKLM\Software\Wow6432Node\Microsoft\Internet Explorer\Main,Default_Search_URL =

Toolbar: HKU\S-1-5-21-1041280974-2188265121-801556671-1001 -> Pas de nom - {1DAC0C53-7D23-4AB3-856A-B04D98CD982A} - Pas de fichier

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\mcpltsvc => ""=""

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\mcpltsvc => ""=""

- Dans le bloc-notes ouvert, faire un clic de la souris et choisir Coller (toutes les lignes en gras s'inscrivent).

- Cliquer sur la rubrique Fichier du bloc-notes, puis Enregistrer sous ... et cliquer la rubrique Bureau. Dans la case nom de fichier, écrire fixlist et cliquer sur Enregistrer.

- Puis, à partir du Bureau, faire un clic droit de la souris sur l'icône de FRST ou FRST64 et choisir "Exécuter en tant qu'administrateur".

- Cliquer sur Corriger

Note : Patienter le temps de la suppression. Le PC va redémarrer.

- Une fois le PC redémarré, le rapport Fixlog.txt a été créé sur le Bureau.

- Héberger ce rapport sur www.Cjoint.com, puis copier/coller le lien fourni dans ta prochaine réponse sur le forum.

Marsh Posté le 22-05-2016 à 20:11:04

OK. le PC est propre. Comment se comporte-t'il ?

Peux-me dire aussi si tu vois le dossier qui suit et ce qu'il y a dedans.

Disque local C:\WINDOWS\%LOCALAPPDATA%

Message édité par monk521 le 22-05-2016 à 20:11:21

Marsh Posté le 23-05-2016 à 04:12:07

Salut Monk,

Alors dans ce dossier y'a un sous dossier: "CrashDumps" avec à l'intérieur il y a 4 fichiers en .dmp, genre: "MsMpEng.exe.120.dmp",...

Sinon le PC est tout à fait normal, c'est génial. Y'a plus la page de virus qui apparaît. Donc t'as juste assuré, 1000 mercis

J'ai besoin de faire autre chose tu penses?

Marsh Posté le 23-05-2016 à 08:31:36

Il reste 2-3 choses à faire pour finaliser la maintenance malware. J'indique aussi quelques conseils de prévention bons à rappeler.

==> Quelques conseils de prudence et de vigilance :

- Ne télécharger pas de programmes sur des sites douteux et sur certains sites revendeurs comme 01.net, Softonic, BrotherSoft, ces sites utilisent leur propre installateur et rajoutent pendant l'installation des programmes indésirables LPI/PUP (toolbars, adwares, spywares, hijackers).

- Préférer les téléchargements chez l'éditeur du programme (le site officiel).

- Lors de l'installation d'un programme, lire attentivement ce qui est proposé, choisir l'installation personnalisée ou avancée et décocher les programmes additionnels inutiles ou cliquer sur Skip (Passer).

- Filtrer les publicités malicieuses (malvertising) qui peuvent installer des malwares à l'aide du programme Adblock Plus.

Pour chaque navigateur internet concerné, copier l'adresse du lien qui se trouve ci-dessous (en faisant un

clic droit de la souris + copier l'adresse du lien), ouvrez le navigateur et collez le lien dans la barre

d'adresse (clic droit + coller). Installer ensuite Adblock Plus.

- pour Internet Explorer

- pour Mozilla

- pour Google Chrome

- pour Opéra

- Attention aux fausses mises à jour, plugins et faux codecs qui sont proposés notamment sur des sites de jeux, de streaming ou de charmes, ceux-ci installent aussi des malwares.

- Au niveau des mails et des réseaux sociaux, n'ouvrez pas des pièces jointes et ne cliquer pas sur des liens dans des messages suspects. Attention également au phishing!

- Cracks: refuser de télécharger et d'utiliser illégalement des œuvres protégés par un copyright (non libre de droits). En plus d’être passible de sanctions vis-à-vis de la loi et d'Hadopi, ces œuvres piratées en provenance du réseau du P2P, du Direct Down Load ou par tout autre biais sont la source des infections les plus dangereuses.

- Scanner (analyser) régulièrement son PC avec son antivirus résident et vérifier que la base de signatures virales est bien à jour afin de détecter les derniers malwares présents sur le net.

- Vacciner ses supports amovibles externes (clés Usb, disques dur externes, cartes mémoire, Ipod, MP3…) à l'aide du programme UsbFix car beaucoup d'infections se propagent par ce biais.

- Sauvegarder sur un disque dur externe vos données personnelles (documents, images, vidéo, musiques) au cas où une panne sérieuse arriverait et empêcherait le PC de redémarrer, ou qu'un malware supprime ou crypte de façon irréversible ces données (sauvegarder sur un disque dur externe non connecté en permanence au PC).

- Renforcer la sécurité face aux crypto-ransomwares et utiliser le programme Marmiton de Malekal.

==> Mises à jour de sécurité :

Il est important de mettre à jour tous ses programmes et en particulier le système d'exploitation Windows, les navigateurs internet, Adobe Flash Player, Adobe Reader et Java, ces programmes étant les plus attaqués par les exploits qui installent automatiquement des malwares (infection dés la simple visite d'un site web, ouverture d'une pièce jointe, clic sur un lien ou une publicité malicieuse...).

L'installation des dernières mises à jour permettent ainsi de sécuriser le PC et de combler les failles par lesquelles les malwares entrent et se développent (pour plus d'explications, voir plus loin la rubrique Compléments d'informations).

1- Vérification et mises à jour du système d'exploitation Windows:

- Pour Windows Vista, 7 et 8 : se rendre dans le Panneau de configuration\Système et sécurité\Windows Update\ et sélectionner Rechercher des mises à jour.

2- Vérification et mises à jour des navigateurs internet :

- Pour Internet Explorer et Microsoft Edge: les mises à jour se font en même temps que celles du système d'exploitation.

- Pour Mozilla : cliquer sur le menu Mozilla représenté par 3 barres (en haut à droite du programme). Cliquez sur "?", puis “ à propos de Mozilla“.

- Pour Google Chrome : OK.

3- Adobe Reader DC: non présent sur le PC.

4- Adobe Flash Player : N'est pas à jour, c'est une faille de sécurité importante.

- Désinstaller la version actuelle via le panneau de configuration / Programmes / Désinstaller un programme.

- Télécharger et installer la nouvelle mouture d'Adobe Flash Player => Site Adobe Flash Player

Ne pas oublier avant le téléchargement de décocher la case proposant le sponsor McAfee dans les offres facultatives, ce programme ne sert à rien.

5- Java : non présent sur le PC.

==> Nettoyage complémentaire :

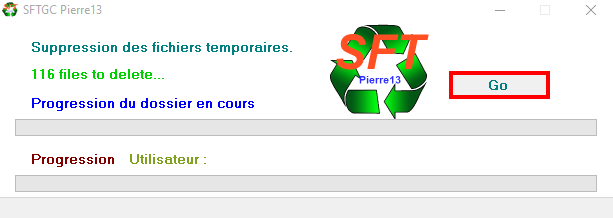

1- SFTGC de Pierre13 – Nettoyage des fichiers temporaires :

- Télécharger SFTGC.

- Lancer le programme en faisant un double clic gauche de la souris sur le fichier SFTGC.

- Le logiciel s'initialise puis s'ouvre.

- Cliquer alors sur le bouton Go pour supprimer les fichiers temporaires inutiles et attendre la fin du nettoyage.

Note: si des fichiers infectieux sont trouvés, ils seront supprimés automatiquement.

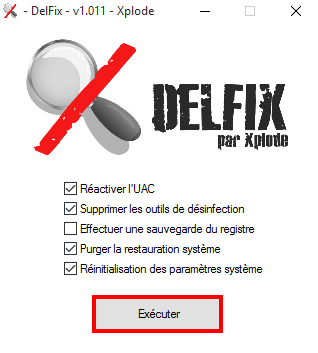

2- DelFix de Xplode

Cet outil va permettre d'une part de supprimer tous les outils de désinfection utilisés lors du nettoyage de

l'ordinateur et d'autre part de purger la restauration système. La purge de la restauration système est importante, elle permet de supprimer tous les points de restauration potentiellement infectés et de créer un nouveau point de restauration exempt de nuisible.

- Télécharger DelFix de Xplode sur le bureau.

- Lancer le programme en faisant un double clic gauche de la souris sur le fichier DelFix.

- Cocher toutes les cases comme indiquer sur l'image ci dessous.

- Cliquer sur Exécuter.

==> Complément d'informations :

- Stop les publicités intempestives adwares et programmes parasites de Malekal.

- Pourquoi mettre à jour son PC contre les failles de sécurité Comment ça marche.net.

- Les risques sécuritaires du P2P Libellules.ch

- Sécuriser son ordinateur et connaitre les menaces de Malekal.

Buen dia. ![]()

Marsh Posté le 23-05-2016 à 23:12:17

Un grand grand merci, c'est génial de pouvoir compter sur des gens comme toi (et le forum en général)!

Bonne continuation.

Y hasta luego!!

![]()

Sujets relatifs:

- PC infecté par le virus qui passe par Clés USB

- Virus Cerber Randomsware

- Virus cerber

- Virus Clé Usb transformant le contenu en raccourcis

- chatadwidget et prologic : Vers ou virus? [RESOLU]

- virus windows7

- Victime de "Locky" Virus qui renomme les fichier !

- Serveur infecté par virus RSA-4096 KEY

- Soft restore EMTEC et Virus Cle USB

- Comment supprimer les virus sur mon ordinateur ? [Résolu]

Marsh Posté le 17-05-2016 à 23:14:21

Bonjour à tous.

Je viens d'avoir un virus sur mon ordinateur.

N'ayant plus Bitdefender depuis quelques jours, une page s'ouvre automatiquement sous le nom de "RSA4096" et mes fichiers sont cryptés.

J'ai mis un Avast anti-virus gratuit pour le moment.

Mes questions sont les suivantes:

-Dois-je suivre la procédure déjà proposé dans d'autres topic pour le même virus?

-Est-ce-que je peux récupérer mes fichiers cryptés?

Attention je suis novice!!

Merci d'avance.